Firewall – Melakukan blocking service tertentu

Firewall

– Melakukan blocking service tertentu

Fungsi dari Firewall yang sebenarnya adalah

filterisasi. Jadi Firewall akan melakukan penyaringan paket-paket mana saja

yang boleh masuk, diteruskan, atau keluar dari jaringan. Nah, salah satu pengimplementasian

filterisasi ini adalah dengan membuat rule-rule untuk memfilter service-service

tertentu yang boleh keluar masuk jaringan. Contohnya misal kita akan memblok semua

akses jaringan masuk dan keluar (INPUT dan OUTPUT) kecuali service HTTP. Atau sebaliknya,

kita ingin memperbolehkan semua paket jaringan masuk dan keluar (INPUT dan OUTPUT)

kecuali paket HTTP. Dan sebagainya.Rumus untuk menentukan rule tambahan adalah

sebagai berikut :

iptables -A [chain] -j

[policy] [opsi lain]

Contoh pada kasus

diatas, misal kita hanya ingin memblok akses masuk dan keluar paket HTTP yang

bekerja di port 80 yang menggunakan protokol TCP, konfigurasinya adalah seperti

ini :

iptables

-A INPUT -p tcp --dport 80 -j DROP

iptables

-A OUTPUT -p tcp --sport 80 -j DROP

Hasilnya

Namun sebelum kita

menentukan rule-rule tambahan tersebut, kita harus memutuskan apakah Policy

yang digunakan bersifat terbuka seluruhnya (ACCEPT) atau tertutup seluruhnya

(DROP). Jika kita memilih untuk membuka seluruhnya (ACCEPT), maka kita harus

membuat rule-rule tambahan apa-apa saja yang ingin ditutup atau diblok.

Sebaliknya, apabila kita ingin menutup seluruhnya (DROP), rule-rule tambahan

yang harus kita buat adalah apa-apa saja yang ingin kita buka/perbolehkan.

Misal pada kasus

kali ini iam ingin membuat seluruh akses masuk dan keluar (INPUT dan OUTPUT)

tertutup seluruhnya, tetapi untuk akses HTTP (Web) dan SSH diperbolehkan masuk dan

keluar. Konfigurasinya adalah sebagai berikut :

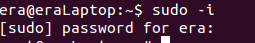

Pertama-tama masuklah kedalam mode root

terlebih dahulu :

sudo

–i

Hapus semua rule

tambahan yang mungkin sebelumnya sudah pernah dibuat :

iptables

–F

Setelah itu

buatlah Policy chain INPUT dan OUTPUT menjadi DROP :

iptables

-P INPUT DROP

iptables

-P OUTPUT DROP

Lalu buatlah rule tambahan yang mengijinkan

paket HTTP yang bekerja pada port 80 dan SSH yang bekerja pada port 22 yang

menggunakan protokol TCP :

iptables

-A INPUT -p tcp --dport 80 -j ACCEPT

iptables

-A OUTPUT -p tcp --sport 80 -j ACCEPT

iptables

-A INPUT -p tcp --dport 22 -j ACCEPT

iptables

-A OUTPUT -p tcp --sport 22 -j ACCEPT

Cobalah cek

hasilnya dengan menggunakan perintah ini :

iptables

–L

Sekarang cobalah

tes menggunakan komputer lain untuk memastikan apakah benar bahwa hanya dua

buah service tersebut saja yang diperbolehkan. Kalian bisa mengetesnya dengan

menggunakan aplikasi port scanning seperti nmap atau mengetes secara langsung menggunakan

web browser atau putty.

Sekian dan Try it J

~Era Wulan

Source : Mahir Administrasi Server dan Router dengan Linux Ubuntu Server 12.04 LTS

Source : Mahir Administrasi Server dan Router dengan Linux Ubuntu Server 12.04 LTS